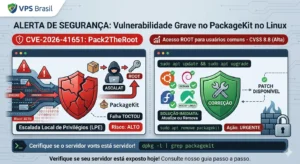

Vulnerabilidade grave no PackageKit pode dar acesso root no Linux: veja se seu servidor está exposto

Uma nova falha de segurança de alta severidade chamou atenção da comunidade Linux nesta semana. Trata-se da CVE-2026-41651, apelidada de Pack2TheRoot, uma vulnerabilidade no PackageKit que pode permitir que um usuário comum obtenha permissões de administrador (root) no sistema. (NVD)

Se você utiliza Ubuntu, Debian, Fedora, Rocky Linux ou outras distribuições Linux, vale a pena fazer uma auditoria rápida agora.

O que é o PackageKit?

O PackageKit é uma camada usada por várias distribuições Linux para gerenciar instalação, remoção e atualização de pacotes. Em desktops Linux ele é bastante comum, principalmente em interfaces gráficas.

Em servidores, ele pode ou não estar presente — depende da imagem instalada.

O que essa falha permite?

Segundo o NVD (National Vulnerability Database), versões entre 1.0.2 e 1.3.4 possuem uma falha do tipo TOCTOU (Time-of-check Time-of-use).

Na prática, isso permite que um usuário local sem privilégios consiga manipular uma transação e instalar pacotes como root. Isso pode levar ao controle total do sistema. (NVD)

Gravidade

- CVE: CVE-2026-41651

- CVSS: 8.8 (Alta Severidade)

- Tipo: Escalada local de privilégios

Preciso me preocupar?

Sim, principalmente se:

- Seu servidor possui vários usuários SSH

- Você revende hospedagem / VPS compartilhada

- Usa painéis web ou sistemas multiusuário

- Algum invasor pode conseguir acesso inicial via outro serviço

Menor risco se:

- Só você acessa o servidor

- Ambiente isolado

- Sem usuários comuns criados

Mesmo assim, corrigir é recomendado imediatamente.

Auditoria rápida: veja se seu Ubuntu está vulnerável

1. Verifique se o PackageKit está instalado

dpkg -l | grep packagekit

Se não retornar nada, ótimo sinal.

2. Veja a versão instalada

apt policy packagekit

Se estiver entre 1.0.2 e 1.3.4, pode estar vulnerável (a menos que sua distro tenha aplicado backport de segurança).

3. Verifique se o serviço está ativo

systemctl status packagekit

Se estiver rodando, o risco aumenta.

Como corrigir no Ubuntu

Atualize o sistema

sudo apt update && sudo apt upgrade -y

O Ubuntu já liberou correções para versões suportadas. (Reddit)

Se você não usa PackageKit no servidor: remova

Em muitos servidores ele é desnecessário.

sudo apt remove packagekit -y

Mitigação temporária

Se não puder atualizar agora:

sudo systemctl stop packagekit

sudo systemctl disable packagekit

(BytePlus)

Minha recomendação para servidores

Em ambiente servidor, menos pacotes = menos superfície de ataque.

Se o PackageKit não é necessário no seu VPS ou dedicado, remover costuma ser a melhor estratégia.

Conclusão

A falha Pack2TheRoot reforça algo importante: mesmo serviços pouco lembrados podem virar porta de entrada crítica.

Se você administra servidores Linux, reserve 5 minutos hoje para validar isso.

Precisa de ajuda?

Se quiser, envie no terminal:

dpkg -l | grep packagekit

apt policy packagekit

systemctl status packagekit --no-pager

Que analisamos se seu servidor está seguro ou vulnerável.

Publicar comentário